| Главная » Статьи » Общее |

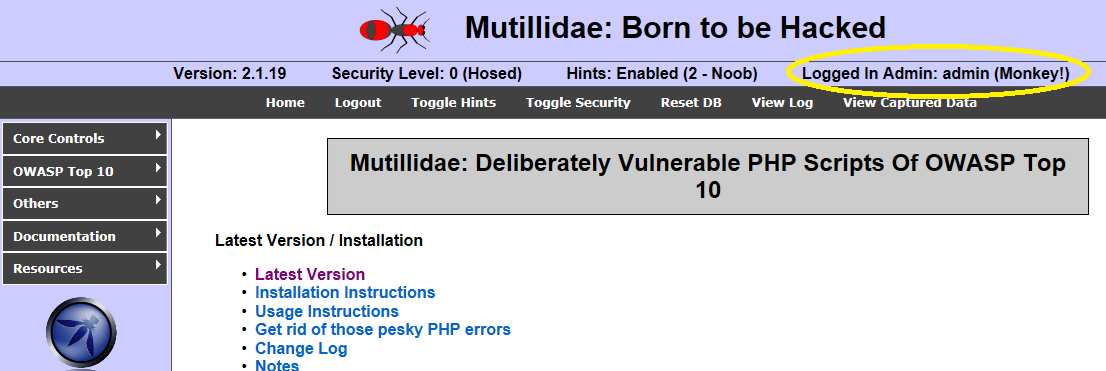

Повторяем атаку, указанную на рис. 13, наконец, все получается (рис.17):

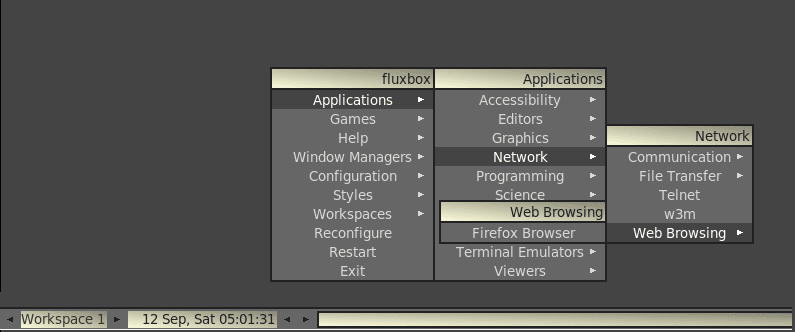

Рис. 17 А теперь спустимся в самый подвал страницы с документацией на Metasploitable2 (там, где отзывы), и с удивлением видим, что кто-то из пользователей в комментариях еще в 2012 году написал про отсутствие таблиц. Здесь же даже предложили способ решения, отличный и более простой от того, что мы только что проделали (просто исправить название базы данных в конфигурационном файле var/www/mutillidae/config.inc). Что бы это все значило?! Такое ощущение, что, или программист наспех выложил не ту версию, после чего по какой-то причине уволился, а проект с тех пор заброшен. Или, может быть, это одно из проявлений того, о чем мы говорили ранее (см. про теорию заговора - рис. 2): количество новичков, бросивших обучение (потому что ничего не получилось), может значительно превалировать над теми, кто взял этот инструмент на вооружение. Комментарии то читают единицы. Так происходит отсев «не избранных»! В результате обидевшись на Metasploitable2, я уже был готов бросить обзор документации и посоветовать вам тренироваться, используя методы указанные в п.1 таблицы классификации в начале статьи. Но не закончить дело совсем чуть – чуть, как – то не смог! Поэтому все же завершим наш обзор, рассмотрев еще один сервис Metasploitable2, а именно - DWVA (Damn Vulnerable Web App). Но, перед тем как перейти к DWVA, заметим еще, что в комментариях к документации показан скриншот по корректировке файла var/www/mutillidae/config.inc с использованием редактора Midnight Commander (mc). Но, нужно предупредить, что по умолчанию этот менеджер в Metasploitable2 не установлен, а привычная инсталляция с применением apt-get install у вас вряд ли получится. В конце концов, если уж совсем не любите командной строки, то в Metasploitable2 вы можете первоначально удалив файл /tmp/.X0-lock, и по команде startx запустить графическую оболочку (рис.18), а там уж выбирайте –что есть в меню, даже браузер можно запустить.

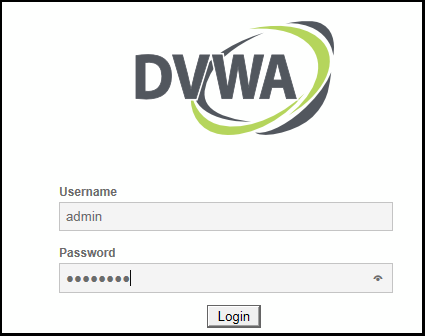

Рис. 18 Не нравится инструмент в Metasploitable2 – употребляйте для корректировки конфигурационного файла любые инструменты, имеющиеся в Cali Linux, также подключившись к виртуальной машине по сети. В том числе, при необходимости, в Cali Linux найдется (или их можно установить привычным способом) немало средств и для изменения таблиц в базе данных (так что, повторюсь, клиент Client for MySQL, в нашем случае был использован абсолютно спонтанно). В общем, способов для устранения дефекта с «выкушенными» для сервиса Mutillidae таблицами - множество. Но не будем отвлекаться. Перейдем к Damn Vulnerable Web App. Указанный сервис, так же как и Mutillidae, имеет большое количество уязвимостей и предназначен для тренировки в проведении атак и средств защиты веб-приложений. Для запуска DWVA используем имя admin и пароль password, рис. 19:

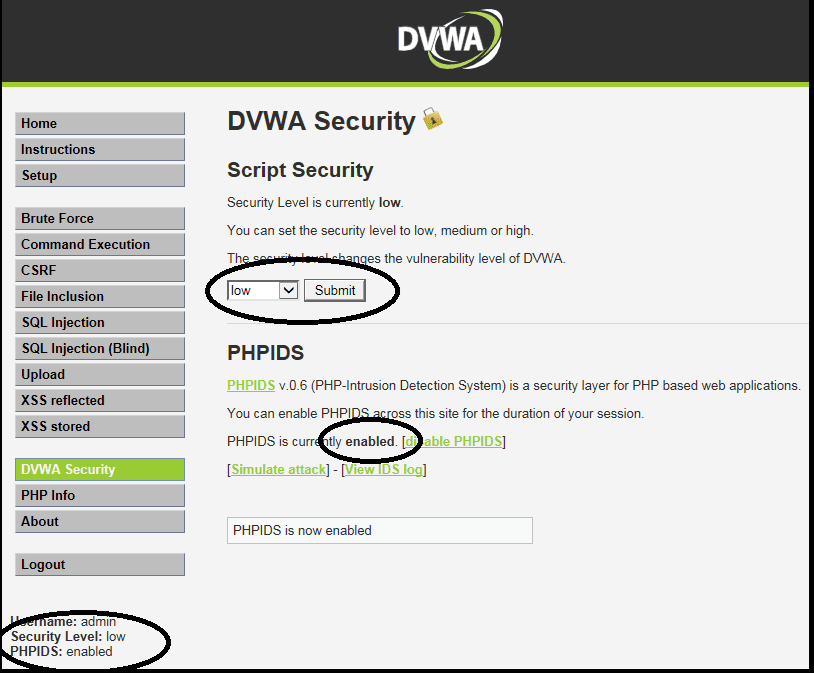

Рис. 19 Чтобы поверить работоспособность сервиса, первоначально установим настройки приложения так, чтобы обеспечивалась максимальная уязвимость, и чтобы было включено обнаружение атак. В этих целях на вкладке DWVA Security нужно установить уровень безопасности в значение low и включить PHPIDS в режим enable. При этом следует обратить внимание на то, чтобы проводимые изменения сохранились: информация о действующих значениях в левом нижнем углу на рис.20:

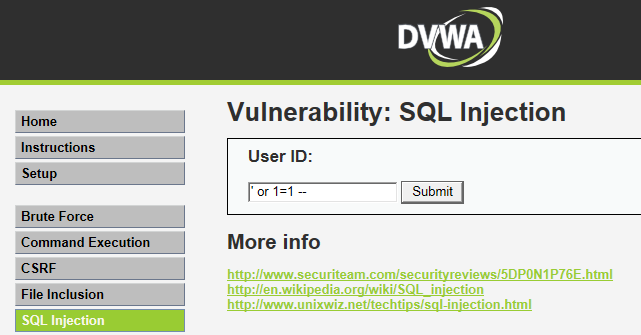

Рис. 20 Перейдем на вкладку SQL Injection и произведем уже известную нам классическую атаку, применив выражение <‘ or 1=1 -- >, рис. 21:

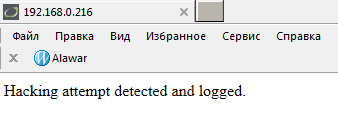

Рис. 21 В связи с тем, что у нас включено обнаружение атак, мы получим сообщение о произведенной атаке (рис. 22). Т.е. сервис DVWA – работает, и его можно применять для тренировки атак на web- приложения.

Рис. 22 Таким образом, совместно с вами мы произвели небольшой экскурс по документации на Metasploitable2. Использовать Metasploitable2 или нет – решать уже вам самим. Источник: http://www.securitylab.ru/analytics/474650.php | |

| Просмотров: 603 | |

| Всего комментариев: 0 | |